中国黑客的新技术手段

文章要点

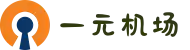

中国网络间谍组织Volt Typhoon也称为Bronze Silhouette和Vanguard Panda利用新型复杂战术攻击关键基础设施。该组织通过Zoho ManageEngine ADSelfService Plus的漏洞获得初步访问权限,进而部署自定义网络 shell,并利用本地二进制程序实现持续访问和横向移动。调查显示,Volt Typhoon可能利用ManageEngine中的一个关键认证绕过漏洞CVE202140539进行攻击。尽管攻击者尝试掩盖恶意活动,但他们未能删除Java源代码和编译的类文件,导致研究人员识别出一个包含后门的Apache Tomcat库的JSP文件。根据The Hacker News报道,中国国家支持的网络间谍组织Volt Typhoon正在针对关键基础设施组织进行攻击,采用了新型复杂战术。根据CrowdStrike的报告,Volt Typhoon通过Zoho ManageEngine ADSelfService Plus的漏洞获得了初始访问权限,然后部署自定义网络 shell,并利用本地二进制程序实现持久访问和横向移动。

一元机场com

一元机场com针对某个未公开的CrowdStrike客户进行的Volt Typhoon攻击的调查显示,攻击者可能利用了ManageEngine中的一个关键认证绕过漏洞CVE202140539,在获得初始访问六个月后在目标Apache Tomcat服务器上部署网络 shell。尽管攻击者努力掩盖其恶意活动,但他们未能彻底删除Java源代码和编译后的类文件,导致研究人员发现了一个JSP文件,该文件使用辅助JAR文件启用后门的Apache Tomcat库。

相关链接:Volt Typhoon攻击概述

类型描述组织Volt TyphoonBronze Silhouette攻击载体Zoho ManageEngine ADSelfService Plus漏洞关键漏洞CVE202140539攻击方法自定义网络 shell、横向移动主要目标关键基础设施组织综上所述,Volt Typhoon的攻击显示了网络间谍行为的新发展,提醒我们需要加强对关键基础设施的安全防护。